2026/03/23

デジタルの進展とサイバー攻撃からのセキュリティは常にレールのように軌を一にし、ある意味その対策は果て無く進む。産業界、特に経営層は常に最新の動向把握とリスクマネジメントに対する高い意識を保持することが求められる。長らく内閣サイバーセキュリティセンターに在籍し、この間数々の問題事案に対峙して情報収集や課題の表出、そして解決への方途を見つめてきた山内統括官に、直近のサイバーセキュリティ状況を解説してもらった。

サイバーセキュリティ統括官 山内 智生氏

Tweet

変化するリスク、影響も増大

今回サイバーセキュリティをテーマにお話しするにあたり、そもそもわが国のサイバー空間はどうなっているのか、日本全体はどのような方向で取り組もうとしているのかをお話しする必要があると思います。

サイバー空間は刻々と、かつ基本的には良い方向へ変化し続けていますが、その変化に伴うリスクも常に表裏として発生します。2021年に取りまとめられた「サイバーセキュリティ戦略」において、サイバー空間の「公共空間化」が一層進展、と表記されましたように、70歳以上の高齢者におけるスマートフォン保有率、インターネット利用率はいまや9割を超えました。その数年前には同5~6割程度だったことと比較すると急速に普及が進んでいると言えるでしょう。また、こどもなど若年層でも顕著な増加がみられます。そのほかオンライン行政手続き件数の伸びも堅調、テレワークも出勤への揺り戻しがややみられるところですが制度としてはほぼ定着したと捉えています。

こうした状況を背景に、リスクもまた近年大きく変化しています。旧来型のフィッシング詐欺、偽SNS、ランサムウェア等の被害件数、被害額はいずれも年々上昇・増加しています。特にランサムウェアは攻撃側が標的となる企業等のビジネス規模を的確に分析する傾向にあり、大規模被害に直結する攻撃の場合は億単位の身代金を要求されることが半ば当然になりました。またリモート会議の時などに使用するソフトウェアが攻撃にさらされるケースが2020年3月以後、つまりコロナ禍に入ってから急増しました。

われわれも国立研究開発法人情報通信研究機構(NICT)のIPアドレス30万個を活用して観測しているのですが、グローバルなサイバー攻撃関連の通信数は確かに年々増加傾向にあります。攻撃の背景もかつての愉快犯的犯行から金銭目的、さらに今般は安全保障体制を揺さぶる内容へと質そのものが変容してきました。当然、防御する範囲も個人から企業、さらにはサプライチェーン全体へと、とても防ぎきれない範囲まで広がりつつあります。各国では証券取引所が数日にわたり取引停止に追い込まれたり、国家非常事態宣言を発するまでに発展した事案も生じました。

既に古い事例に属するのですが、2015年に発生した日本年金機構への標的型攻撃は、保険料データなど合計125万件の個人情報が漏洩するという甚大な被害をもたらしました。本事案に限らず、攻撃してきた犯人の特定・検挙に至るのが困難だというのもサイバー攻撃の特徴です。また昨年7月、名古屋港の統一ターミナルシステムに何者かが侵入し、全ターミナルが作業停止になるという大きな影響が生じました。その時点まで港湾は重要インフラに指定されていなかったのですが、これ以後サイバーセキュリティ基本法における重要インフラ、経済安全保障上の基幹インフラに指定されています。

これらランサムウェア攻撃に対する基本的な備えとして、ソフトウェアの定期的なアップデート、バックアップとリカバリーの計画、ネットワークのセグメント化、従業員教育、セキュリティ・ソフトウェアの仕様、多要素認証(MFA)、信頼できないダウンロードの回避、等が考えられます。もちろんこれを全て備えておけば必ず攻撃を防げるというわけではありませんが、ある意味基本的かつ当然実施するべきポイントであるとしてリスクは下がると思います。とはいえ、この7項目だけでも全て行うのは相当に至難であること、実行によって業務の効率性や利便性と背反する可能性があるのも確かです。

筆頭は、「障害対応体制の強化」

では今、国のサイバーセキュリティ体制はどうなっているのか。

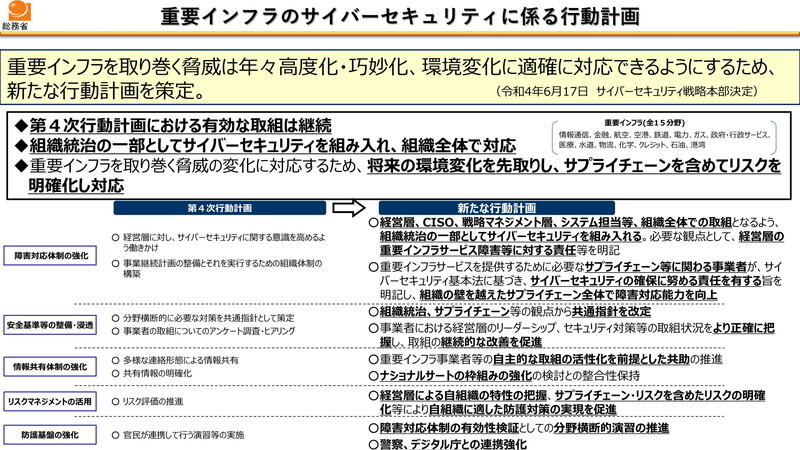

前述しました港湾を含め、全15分野の重要インフラにおいてサイバーセキュリティに係る行動計画が策定されています。その主たるポイントは、「安全基準等の整備・浸透」「情報共有体制の強化」「リスクマネジメントの活用」「防護基盤の強化」から成る主要項目の筆頭に、「障害対応体制の強化」が置かれている点です。つまり各層の方々にそれぞれの役割を考えていただいた上で、組織統治すなわちコーポレートガバナンスの一環としてサイバーセキュリティを位置付けてほしい、経営層の方々の障害に対する責任も考えていただきたい、というのが同項目の主眼となります。もはや、組織内部におけるシステム担当の役員の責務にはとどまりません。経営層の方々には、現状の把握と大事故発生時にどのような決断をすべきなのか認識しておく必要があります。

また、政府情報システムで利用するクラウドサービスについて、霞が関各省庁それぞれが独自基準をもとに評価するのは非効率なため、2021年3月よりISMAPというセキュリティ評価制度を運用しています。同制度は国際標準等を踏まえて策定した基準をベースとして導入されたもので、主に三つの管理基準から構成されています。まずはISO(国際標準化機構)基準、次いで米国政府機関が自国のクラウドを評価するときに用いるフェドランプという基準、そしわれわれが政府機関向けに持っている統一基準、この三つを足し合わせてISMAPの基準を作成しています。これに合致していればクラウドとして適当だろうと認められ、さらに監査法人の方にチェックしてもらった上で登録していただく、というシステムになっています。ただ、三つの基準を足しているため総体として基準が非常に重く、また監査やメンテナンスに費用が掛かるのが難点です。そこで、セキュリティリスクの小さいアプリケーションを提供していただく方向けに、LIU(ローインパクト・ユース)というもっと軽い基準をつくっているところです。