2026/03/23

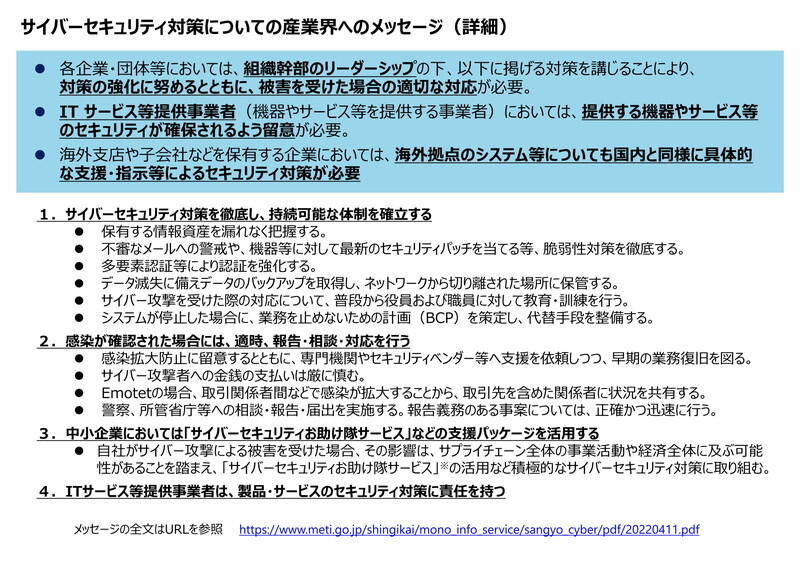

経済産業省では2022年の4月に改めて「産業界へのメッセージ」という形で、企業幹部のリーダーシップのもと対策強化を進めること等を呼び掛けました。

要点はいくつかありますが、何と言っても「サイバーセキュリティ対策を徹底し持続可能な体制を確立する」ことが急務です。まず保有する情報資産を漏れなく把握する必要があります。われわれは攻撃被害についてあらゆる企業から報告をいただきますが、大手企業で堅牢な対策を講じている場合も、思いがけないところに情報資産を持っていたことに被害を受けてから気付くというケースが少なくありません。脆弱性対策も必須です。機器に対して常にセキュリティパッチの適用漏れがないように注意することや、最新のセキュリティ製品を活用していくことなど、社員が日常業務のなかでもきちんと対応できるような体制づくりを、教育も含めて検討すべきでしょう。また、データ滅失に備えて日頃からバックアップを取りネットワークから切り離して保管していくことが大切です。過去には、バックアップはきちんと取っていたのにサーバーの中に入れていたため、システムと同時に暗号化されてしまったという事例もありました。

どんな対策を講じても、サイバー攻撃を受ける可能性はゼロになりません。日頃から被害に遭った場合のリスク分析と計画策定が必要です。例えばランサムウェア攻撃を受けてシステムが止まってしまっても業務を止めないために、あるいは止めざるを得なくても早期復活させるためにはどうするか。さらに身代金の取り扱いなど、経営層の判断を要する問題が大小さまざま想定されます。事前に教育・訓練をして備えておけば、いざというときに初動が早くなり結果的に社会的評価が上がることさえあるのではないでしょうか。

メッセージの要点二つ目は、「感染が確認された場合には適時、報告・相談・対応を行う」ことです。昨今のサイバー攻撃は高度化しており、自社だけで対応することは非常に困難です。きちんと取引先等も含めて知見を集めながら対応していかなければ、さらなる被害を広げかねません。警察や経産省などの所管省庁への届け出はぜひお願いしたいところです。

特にランサムウェア攻撃など身代金を要求されるケースでは、経営者として、支払いさえすればビジネスが再開できるなら払ってしまおう、という判断に傾く場合も考えられます。その心境はとてもよく理解できますが、払ったからといって本当に復旧できる保障はありません。攻撃者が「身代金を払ってくれた企業のリスト」をダークウェブの中で共有し、一度支払ったら、次から次へと標的にされる可能性もあります。また当然のことですが、攻撃者に金銭を支払うとそれは攻撃者の資金源になって、それがまた次の攻撃に繋がっていきますので、犯罪を助長させないという意味でもやはり金銭の支払いを厳に慎んでいただきたいと思います。

最近、特に中小企業でのランサムウェア被害が急増しています。警察の統計によれば2021年にあった届け出146件の中で、中小企業は79件と半分以上を占めました。必ずしも被害を受けた企業全てが警察に届け出をしているわけではないでしょうから、実際の数はもっと多いと見ています。中小企業の場合、自社内だけでは対策が難しいこともあると思うので、経産省では、中小企業の方が使ってもらいやすい支援パッケージとして「サイバーセキュリティお助け隊サービス」の普及を進めています。異常検知システムの導入や被害に遭った際の相談受付、簡易なサイバー保険等が一体となったサービスです。システムにもよりますがコストは月額1万円下、1台2000円以下の費用感で、さらに今年の夏からはIT導入補助金で2分の1補助が受けられるようになりました。

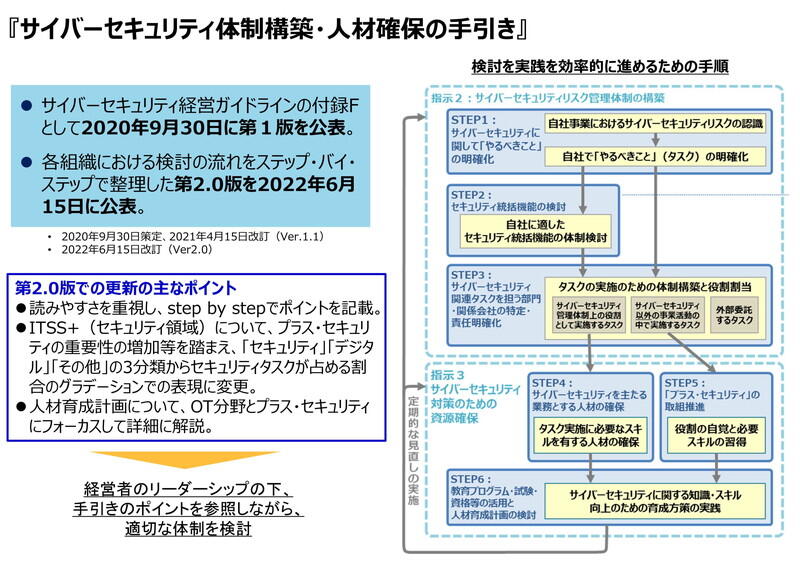

サイバーセキュリティ経営ガイドライン

経産省ではかねてより、企業経営層の方々に向け「サイバーセキュリティ経営ガイドライン」を公表しています。この中では「経営者が認識すべき3原則」として1,リーダーシップによって対策を進めること、2,自社だけでなくサプライチェーン全体に対する対策が必要ということ、3,関係者との適切なコミュニケーションが大事ということ、の3点をまとめました。その上で経営者がCISO(最高情報セキュリティ責任者)に指示すべき10項目を策定しました。

内容は、リスク管理体制の構築や、リスクの認識。組織全体として体制を整えること、等々です。想定されるリスクに応じて対策をとっていかなければ、防げるはずの攻撃を受けて事業の持続が難しくなる恐れもあります。IPAではこの10項目に対応した可視化ツールを作っており、40問程度の質問に回答することで、対策の進捗をレーダーチャート形式でチェックできるようになっています。企業がこれを活用し、PDCAを回しながら無理なく取り組みを進めてもらえると期待しています。

現在、次のバージョンに向けた改訂作業を行っています。大きく内容を変えるということではなく、例えば、サプライチェーン内での連携について改めて具体的に整理し直すべき点や、コミュニケーションに関する記載もさらに丁寧に、「誰と」「どういうふうに」を挙げておくべき点などが議論になっています。クラウドを使う企業が増えてきているのでその観点や、工場等の制御システムに関する追記も検討しています。遅くとも今年度内には改訂された新しいガイドラインをご紹介できるでしょう。

Society5.0 社会におけるセキュリティ対策の全体枠組みと具体策

さらに経産省ではこれからの産業社会に向け、セキュリティ対策の全体枠組みを提示するべく、2019年に「サイバー・フィジカル・セキュリティ対策フレームワーク(CPSF)」を策定しました。上述の「サイバーセキュリティ経営ガイドライン」をはじめ産業分野別の実践的なガイドラインを全体の枠組みに沿って整理するものです。

Society5.0とは、サイバー空間とフィジカル空間が融合して世の中の高度化を図っていく社会を指します。その場合、人々の生活が便利になる一方、サイバー攻撃が物理空間にまで影響すると想定されています。例えば車がハッキングによって操作されてしまうとか、攻撃の起点が増えて危険が大きくなるわけです。経産省ではCPSFをベースに、車以外にもビルや工場、スマートホームなど、いくつかの分野ごとに具体策を示すガイドラインを作りました。それぞれの分野ごとの特徴を踏まえて検討すべきことがまとめられていますが、サイバー空間とフィジカル空間が融合する中で、サイバー攻撃によるリスク分析を行い、六つの構成要素(ソシキ、ヒト、モノ、データ、プロシージャー、システム)に応じて、必要な対策を構築していくという基本コンセプトは共通しています。こうした考え方を実際に適用した「ユースケース集」も公開しており、実務や技術面で参考にしていただける内容だと考えています。

22年の6月には、「体制構築と人材確保の手引き」を丁寧に作りなおしました。社内にセキュリティ統括機能を担う部署をしっかり作っていきましょうという、第1版の内容をステップ・バイ・ステップに整理してまとめたものです。

体制の構築としては、経営層と直にコミュニケーションをとって機動的に対策を検討し、意思決定の補佐をする役割、社内の各部署に対する指示や支援をする部署が必要です。人材確保には二つの要素があります。サイバーセキュリティを主な業務とする統括機能に必要な専門人材を充てていくことに加え、全ての部署で通常業務にセキュリティ意識を併せ持ってもらい、必要スキルの習得をしていく「プラス・セキュリティ」が欠かせません。

保有する資産をきちんと管理する、不審なメールは開かない、機器に対して最新のセキュリティパッチを当てるなど、〝当たり前のことを当たり前に〟ということが、サイバーセキュリティにおいては非常に重要です。しかし、同時にそれが最も難しいことでもあります。われわれもあらゆる面から産業界と一緒に国全体のセキュリティ水準を底上げしていきたいと思っています。

(月刊『時評』2023年1月号掲載)